Objetivo

Toda empresa utiliza seu nome de domínio para que os usuários da sua organização façam login em serviços da Microsoft (como Microsoft 365, Azure, etc.) usando endereços de e-mail e nomes de usuário que correspondam ao seu domínio corporativo. E pra isso precisam de um domínio verificado. Um domínio verificado é um nome de domínio personalizado (como suaempresa.com.br) que foi validado com sucesso pelo administrador do Entra ID, provando que a organização é a proprietária e tem controle sobre esse domínio.

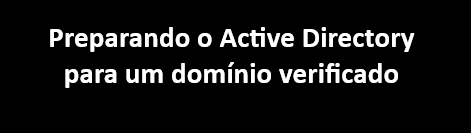

Para configurar o sincronismo de usuários é necessário um domínio verificado e para isso é necessário adicionar o domínio ao tenant e criar os registros em seu servidor DNS. Para nosso laboratório utilizaremos o domínio verificado que é criado automaticamente quando a conta no Azure é criada, o nome do domínio verificado segue o padrão suaempresa.onmicrosoft.com.

Configuração do ambiente

Neste post testaremos o domínio verificado que foi criado automaticamente chamado hcorplabgmail.onmicrosoft.com

O seu com certeza será criado com outro nome, ou caso possua um domínio registrado poderá seguir esses mesmos passos.

Você pode verificar se domínio verificado ou adicionar um novo na console do Microsoft Entra admin center, conforme abaixo.

Para adicionar um domínio verificado/personalizado clique aqui.

Já sabemos que nosso domínio verificado criado automaticamente se chamada hcorplabgmail.onmicrosoft.com

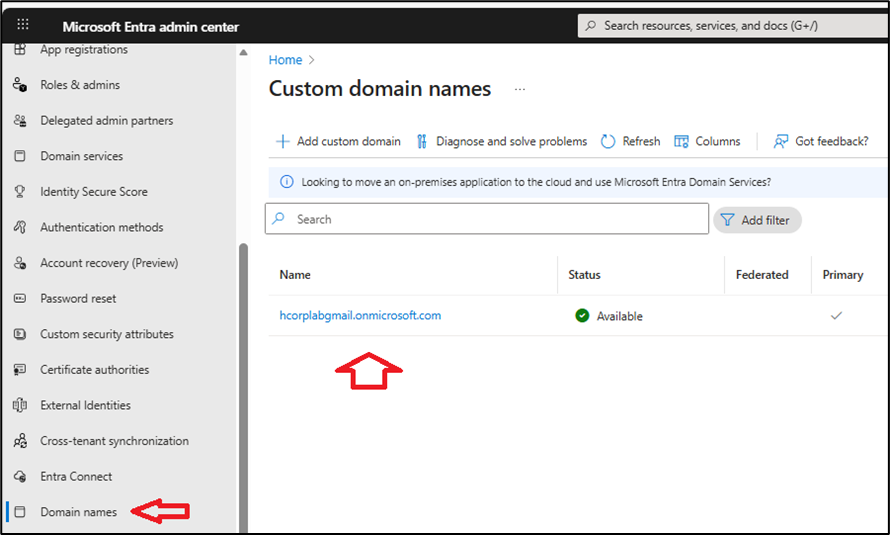

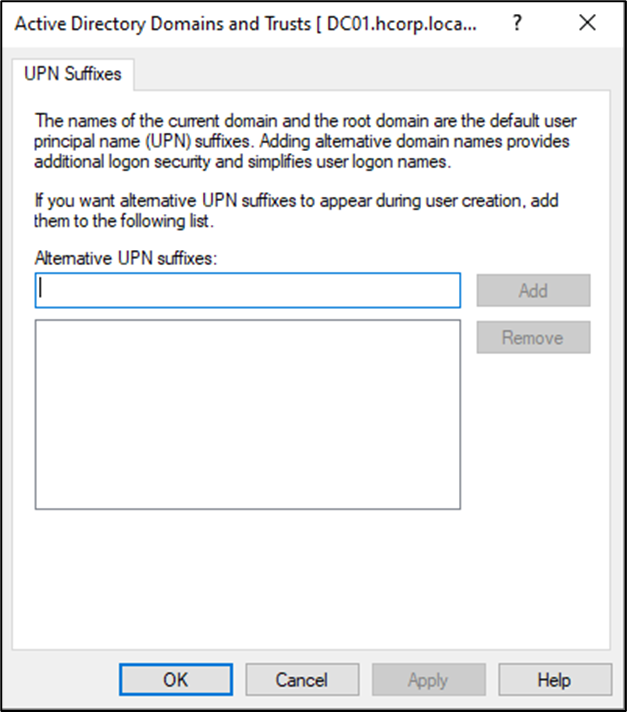

Abra o Active Directory Domains and Trusts, e clique com o botão direito em Active Directory Domains and Trusts e selecione Properties.

Será aberta a Janela Active Directory Domains and Trusts.

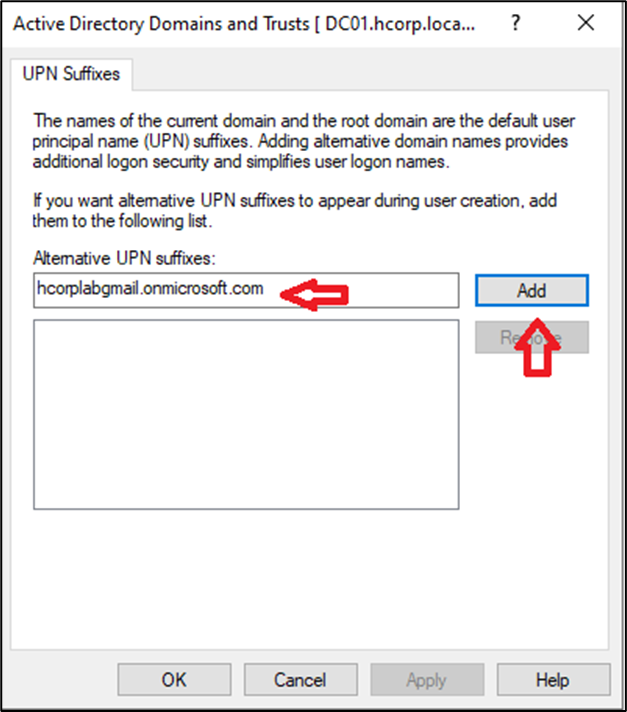

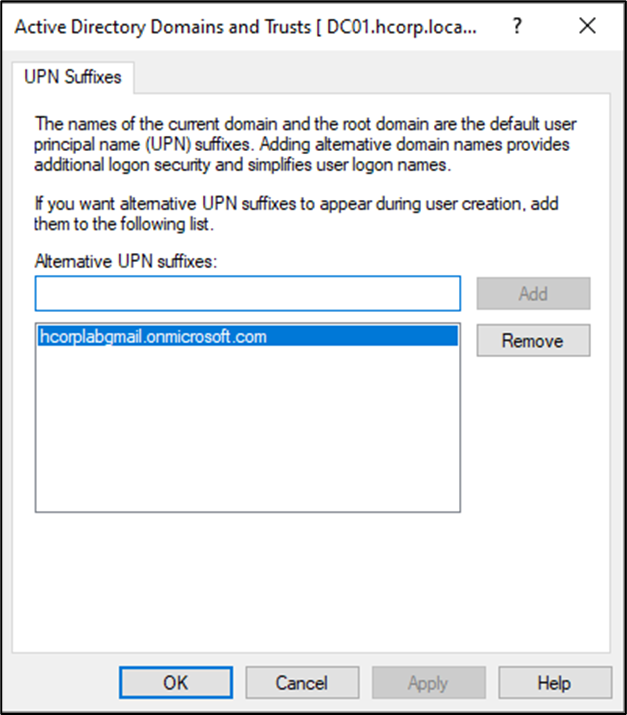

Insira o domínio, clique em Add e depois OK.

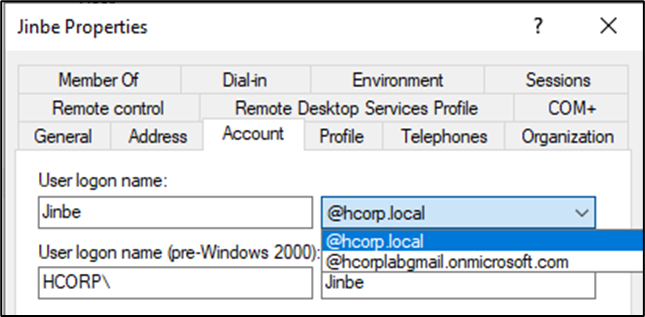

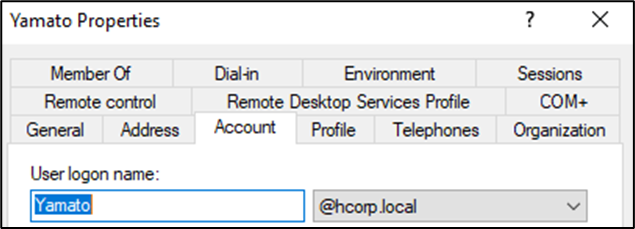

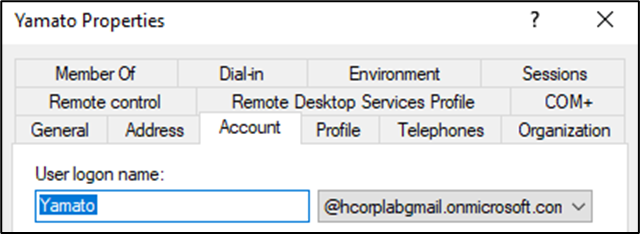

Abra as propriedades de um usuário e clique na guia Account, verifique que o usuário está utilizando o sufixo UPN padrão do domínio. É necessário o sufixo para hcorplabgmail.onmicrosoft.com

É necessário alterar o sufixo UPN para todos os usuários que precisam ser sincronizados. Você pode realizar essa ação de forma manual ou utilizar o script abaixo.

Em nosso exemplo o sufixo UPN será alterado de hcorp.local para hcorplabgmail.onmicrosoft.com.

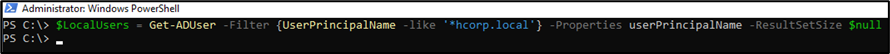

Crie a seguinte variável para criar a lista de usuários:

$LocalUsers = Get-ADUser -Filter {UserPrincipalName -like '*hcorp.local'} -Properties userPrincipalName -ResultSetSize $null

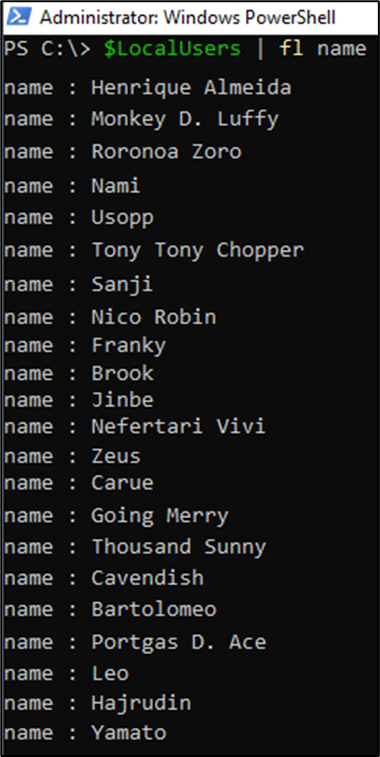

Verifique se a listagem foi criada:

$LocalUsers | fl name

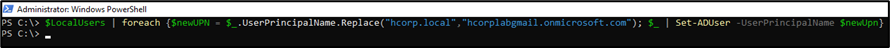

Agora vamos alterar o sufixo UPN de todos os usuários:

$LocalUsers | foreach {$newUPN = $_.UserPrincipalName.Replace("hcorp.local","hcorplabgmail.onmicrosoft.com"); $_ | Set-ADUser -UserPrincipalName $newUpn}

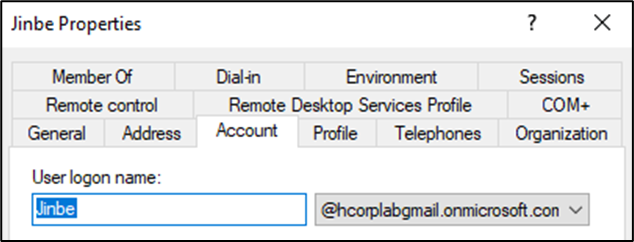

Verifique os usuários novamente e poderá evidenciar que o sufixo UPN foi alterado.

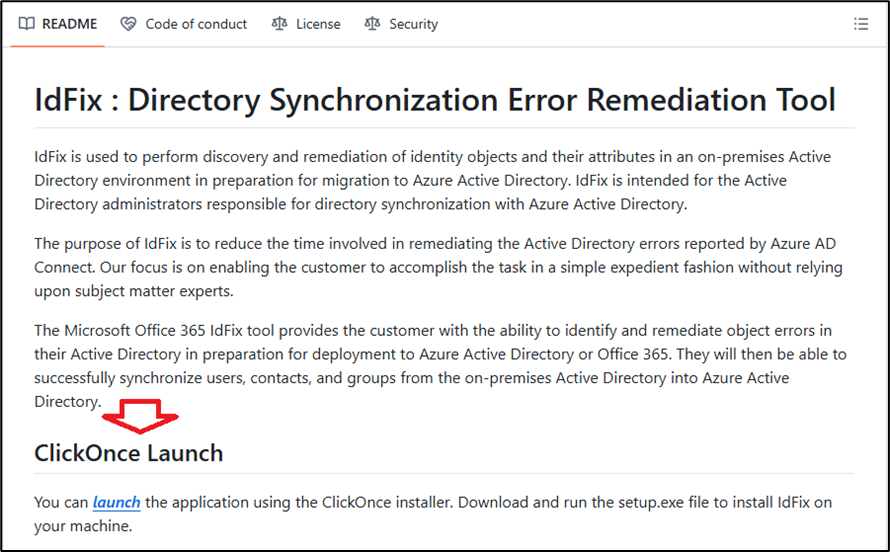

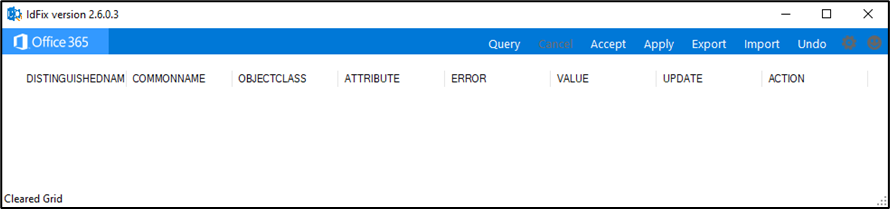

Agora realize download do IdFix através do repositório do GitHub https://github.com/microsoft/idfix o link para download está na sessão de clique único

O IdFix pode ser utilizado para identificar quais quer objetos do Active Directory com erros e fornecerá correções para eles. Caso não haja erro estaremos prontos para prosseguir.

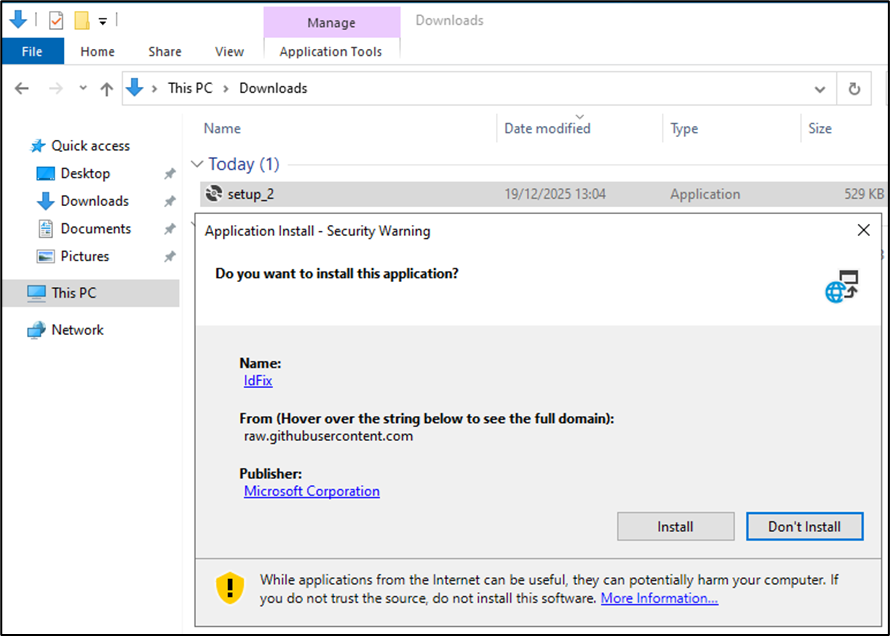

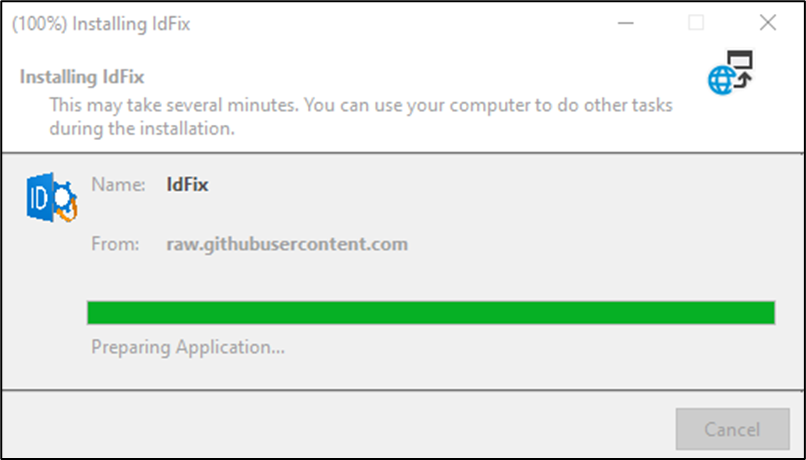

Após o download execute o setup e instale.

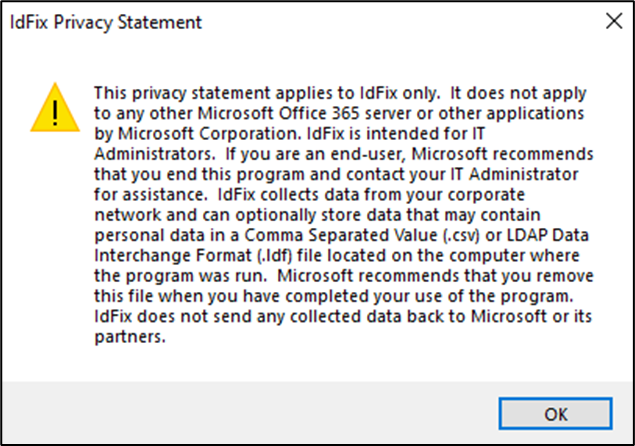

Clique em OK para aceitar a declaração de privacidade.

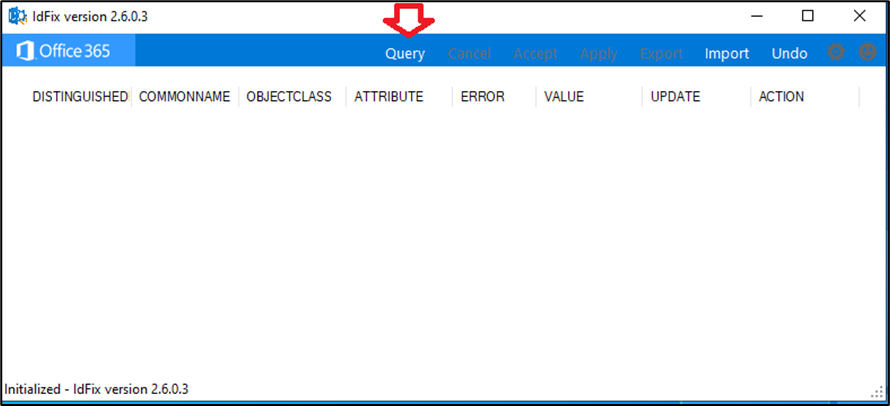

O IdFix será aberto, clique em Query para verificar se existe algum objeto em seu domínio com possível falha para sincronismo

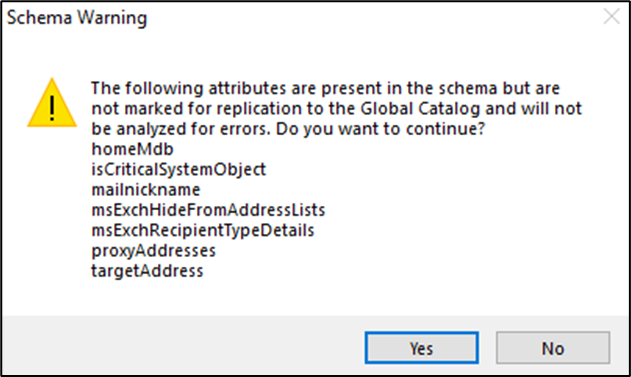

Ele irá exibir uma mensagem de que certos atributos estão presentes no esquema, mas não marcados para replicação no Catálogo Global. Portanto não será analisado quanto ao erro, clique em Yes.

Alterei propositalmente o sufixo UPN do usuário Yamato para reproduzir um erro.

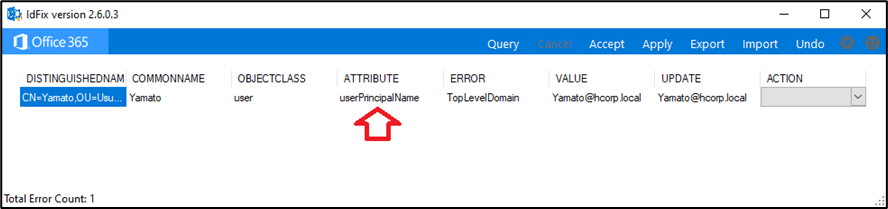

Execute o IdFix novamente e verifique que o atributo userPrincipalName está gerando o erro.

Altere o sufixo UPN do usuário.

Realize uma nova Query no IdFix e veja que nenhum erro é gerado.

Após essas ações o Active Directory estará pronto para ser sincronizado com o Entra ID.