Objetivo

Esse post tem como objetivo identificar se auditoria de gerenciamento de contas está habilitado no servidor. A auditoria de gerenciamento de contas é necessária para que o Active Directory gere eventos de segurança relacionados a alteração/criação de usuários e grupos.

Exemplos de eventos de gerenciamento de contas incluem:

- Uma conta de usuário ou grupo é criada, alterada ou excluída.

- Uma conta de usuário é renomeada, desabilitada ou habilitada.

- Uma senha é definida ou alterada.

Essa configuração de política, poderá especificar se deseja auditar sucessos, falhas ou simplesmente não auditar o tipo de evento.

Os principais eventos de auditoria de gerenciamento de conta são:

| Eventos | Descrição |

| 4720 | Uma conta de usuário foi criada. |

| 4723 | Uma senha de usuário foi alterada. |

| 4724 | Uma senha de usuário foi definida. |

| 4726 | Uma conta de usuário foi excluída. |

| 4727 | Um grupo global foi criado. |

| 4728 | Um membro foi adicionado a um grupo global. |

| 4729 | Um membro foi removido de um grupo global. |

| 4730 | Um grupo global foi excluído. |

| 4731 | Um novo grupo local foi criado. |

| 4732 | Um membro foi adicionado a um grupo local. |

| 4733 | Um membro foi removido de um grupo local. |

| 4734 | Um grupo local foi excluído. |

| 4735 | Uma conta de grupo local foi alterada. |

| 4737 | Uma conta de grupo global foi alterada. |

| 4738 | Uma conta de usuário foi alterada. |

| 4739 | Uma política de domínio foi modificada. |

| 4740 | Uma conta de usuário foi bloqueada automaticamente. |

| 4741 | Uma conta de computador foi criada. |

| 4742 | Uma conta de computador foi alterada. |

| 4743 | Uma conta de computador foi excluída. |

| 4745 | Um grupo de segurança local com segurança desabilitada foi alterado. |

| 4746 | Um membro foi adicionado a um grupo de segurança local com segurança desabilitada. |

| 4747 | Um membro foi removido de um grupo de segurança local com segurança desabilitada. |

| 4748 | Um grupo local com segurança desabilitada foi excluído. |

| 4749 | Um grupo global com segurança desabilitada foi criado. |

| 4750 | Um grupo global com segurança desabilitada foi alterado. |

| 4751 | Um membro foi adicionado a um grupo global com segurança desabilitada. |

| 4752 | Um membro foi removido de um grupo global com segurança desabilitada. |

| 4753 | Um grupo global com segurança desabilitada foi excluído. |

| 4754 | Um grupo universal habilitado para segurança foi criado. |

| 4755 | Um grupo universal habilitado para segurança foi alterado. |

| 4756 | Um membro foi adicionado a um grupo universal com segurança ativada. |

| 4757 | Um membro foi removido de um grupo universal com segurança ativada. |

| 4758 | Um grupo universal com segurança ativada foi excluído. |

| 4759 | Um grupo universal com segurança desabilitada foi criado. |

| 4760 | Um grupo universal com segurança desabilitada foi alterado. |

| 4761 | Um membro foi adicionado a um grupo universal com segurança desabilitada. |

| 4762 | Um membro foi removido de um grupo universal com segurança desabilitada. |

| 4763 | Um grupo universal com segurança desabilitada foi excluído. |

| 4764 | Um tipo de grupo foi alterado. |

Caso a auditoria de gerenciamento de contas não esteja habilitado para sucesso ou falha o Windows não irá gerar os eventos. Abaixo serão informados os passos para verificação se a auditoria está ou não habilitada no servidor, a forma de configuração da auditoria é diferente para servidores em domínio e WORKGROUP.

Procedimento

Servidores em ambiente de domínio.

Os passos abaixo descrevem como podemos identificar as GPOs (Políticas de Grupo) que configuram as auditorias ou outras configurações de forma centralizada.

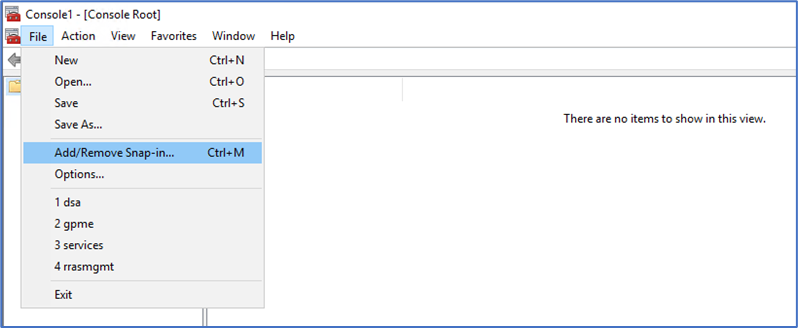

Abra o executar e digite mmc e clique em OK.

Clique em File e Add/Remove Snap-in…

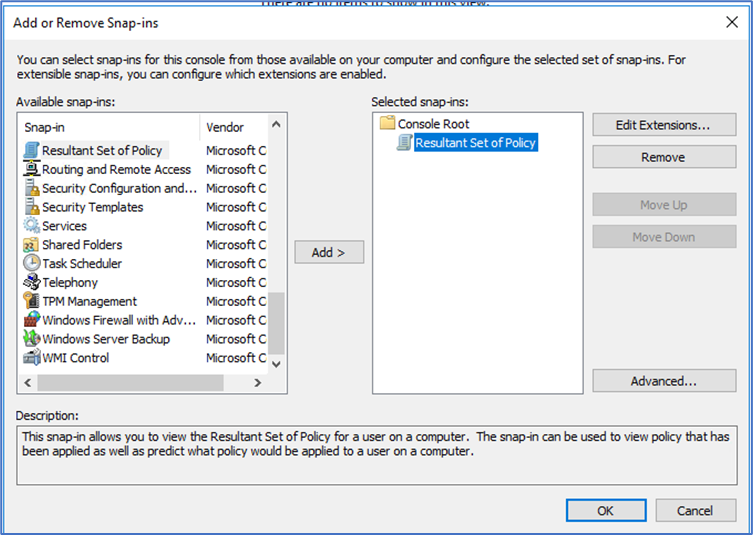

Adicione o Snap-in Resultant Set of Policy e clique em OK.

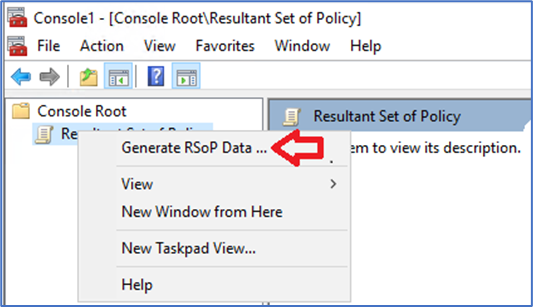

Clique com o botão direito em Resultant Set of Policy e selecione Generate RSop Data…

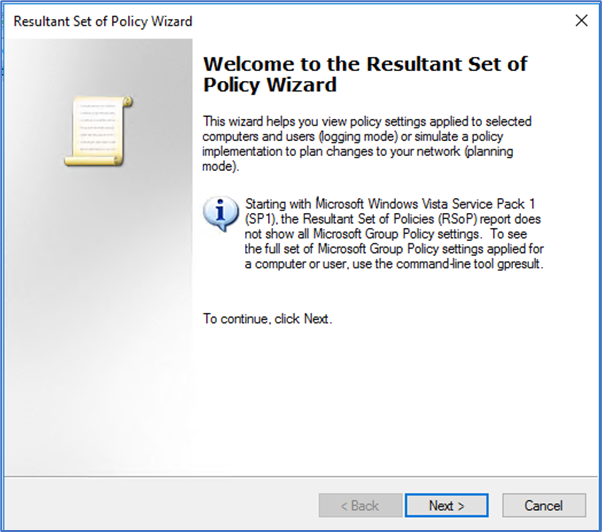

Clique em Next.

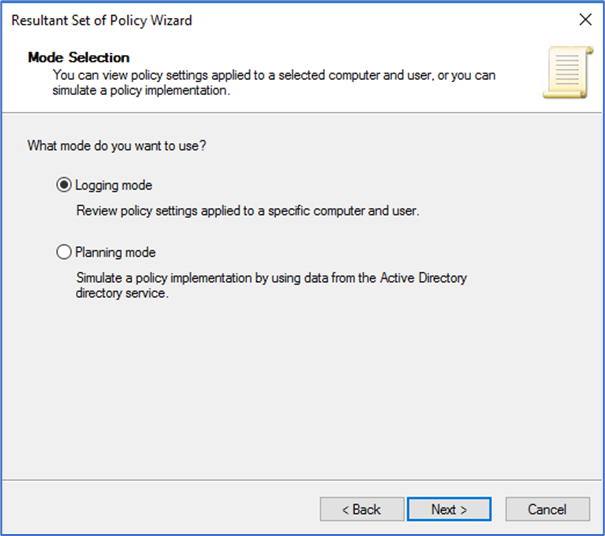

Selecione Logging mode e clique em Next.

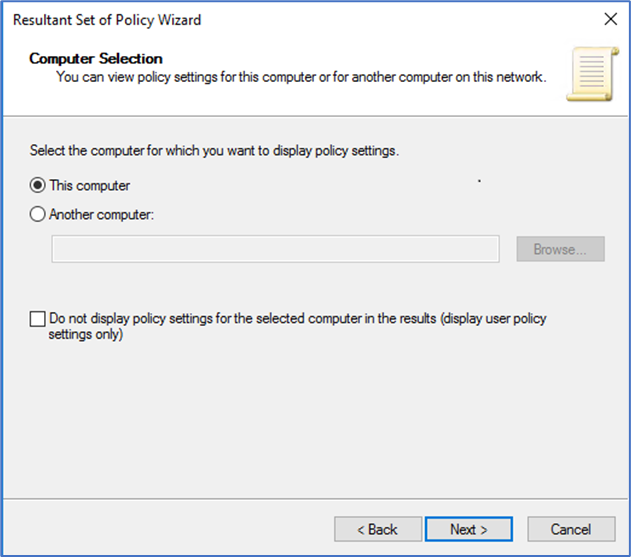

Selecione This computer e clique em Next.

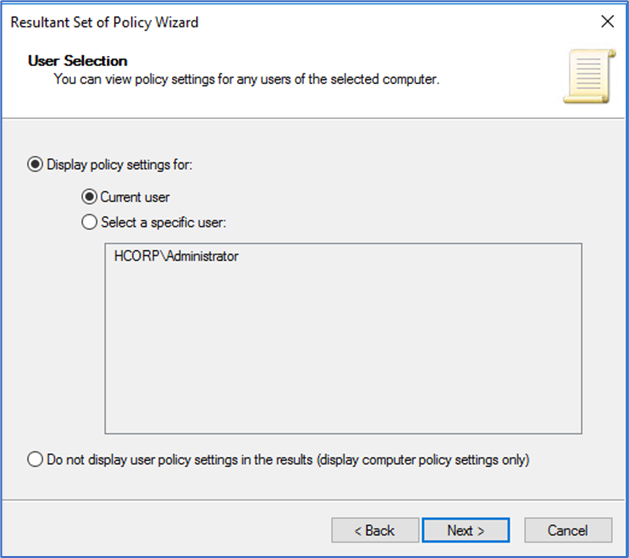

Em Display policy settings for deixe selecionado Current user, ou seleciona um usuário especificoe clique em Next.

Clique em Next.

Clique em Finish.

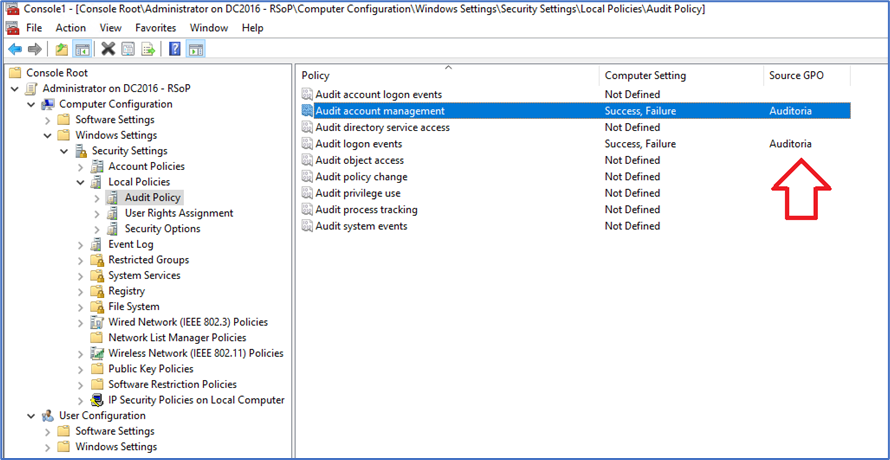

Navegue até Computer Configuration\Windows Settings\Security Settings\Local Policies\Audit Policy.

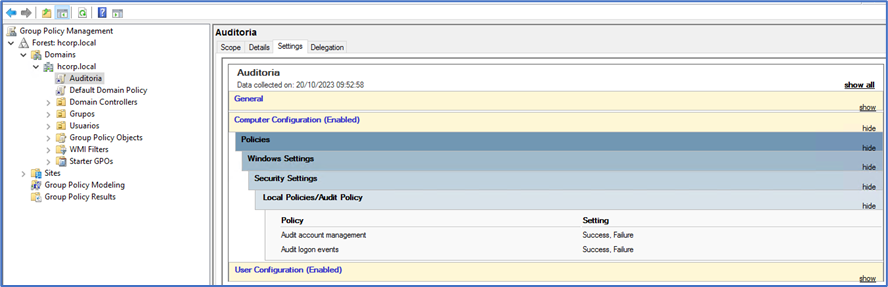

Verifique em nosso exemplo que as auditorias Audit account management e Audit logon events estão habilitadas para Sucesso e Falha, na coluna Source GPO é possível visualizar o nome da GPO que está aplicando essa configuração, que neste caso se chama Auditoria.

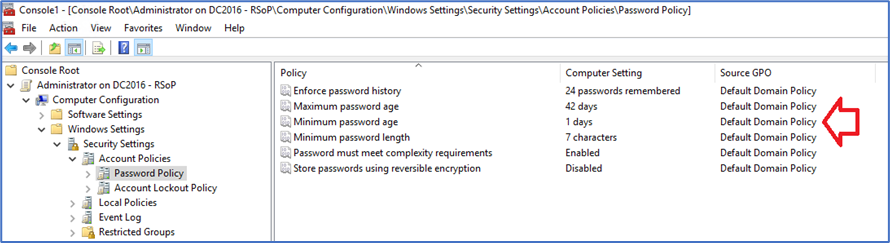

Nesta console é possível visualizar todas as diretivas aplicadas ao servidor, por exemplo para verificar a política de senha aplicada navegue até Computer Configuration\Windows Settings\Security Settings\Password Policy. Verifique que as políticas de senha estão sendo configuradas através da GPO Default Domain Policy.

É possível visualizar todas as GPOs aplicadas e filtradas (não aplicadas) ao servidor.

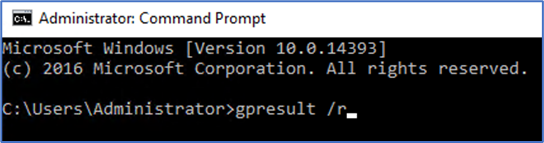

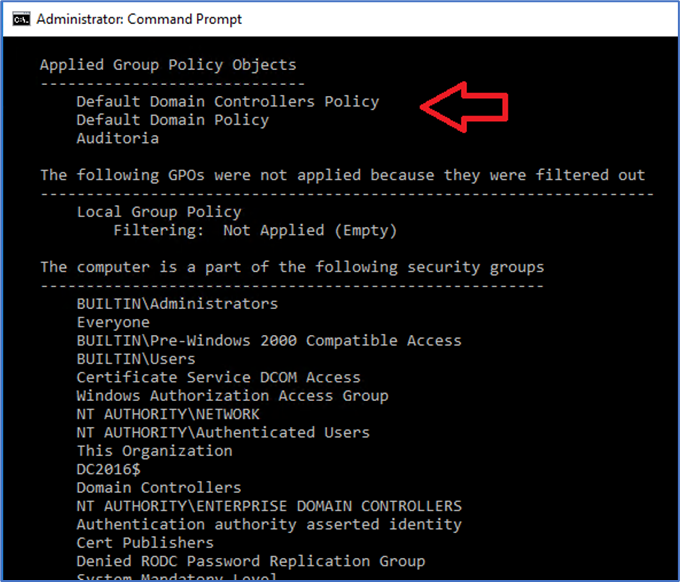

Abra o Prompt de comando como administrador e execute o comando gpresult /r

O comando irá retornar valores semelhantes ao abaixo, role até Applied Group Policy Objects, nessa seção são exibidas as GPOs aplicadas no servidor, verifique que esse servidor possui três GPOs aplicadas.

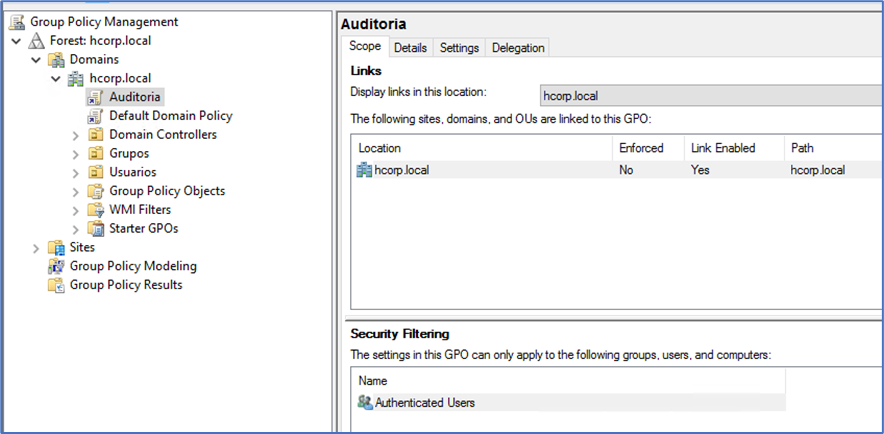

Caso possua acesso ao Active Directory, poderá procurar a GPO que está aplicando a configuração.

Neste exemplo a GPO Auditoria está aplicada na raiz do domínio, desta forma qualquer servidor que for membro do domínio será configurado automaticamente com as configurações de auditoria.

Clique na aba Settings para verificar as configurações realizadas na GPO.

Obs: Caso a auditoria não esteja habilitada no servidor, basta criar uma GPO e realizar as configurações de auditoria conforme citado acima.

Servidores em ambiente de grupo de trabalho\WORKGROUP

Para servidores em ambiente de grupo de trabalho (WORKGROUP) não é possível aplicar diretivas de grupo (GPO). As configurações de diretivas para servidores em WORKGROUP são realizadas utilizando diretivas locais. Servidores em WORKGROUP não possuem administração/gerenciamento de políticas centralizado, por isso é necessário configurar a auditoria em todos os servidores manualmente.

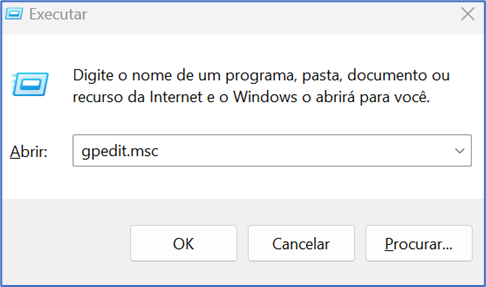

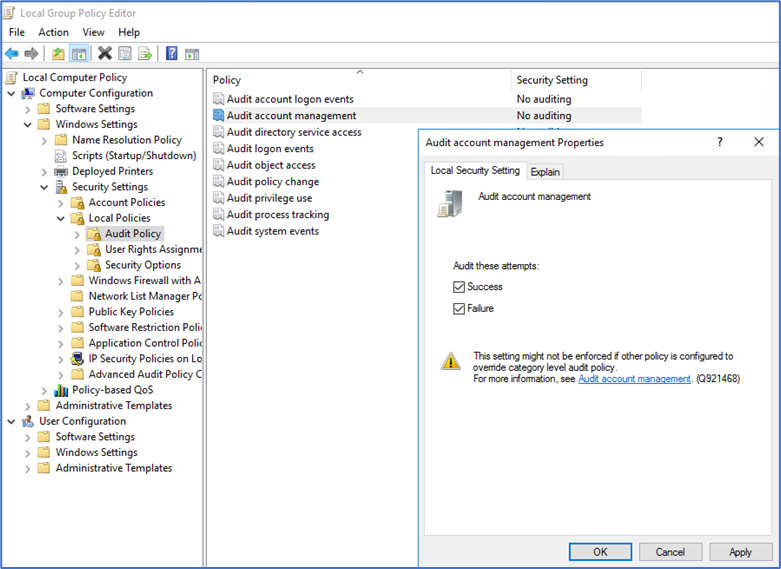

Para verificar a auditoria de servidores em WORKGROUP abra o executar e digite o comando gpedit.msc

Navegue até Computer Configuration\Windows Settings\Security Settings\Local Policies\Audit Policy. Verifique se a política Audit account management está habilitada com Success e Failure.

Caso a auditoria de gerenciamento de contas não esteja habilitada, habilite para que na próxima análise seja possível rastrear a ação desejada.

Basta habilitar Sucesso e Falha e clicar em OK.

Com isso concluímos que através dos passos citados acima é possível identificar se a auditoria está habilitada tanto para servidores em domínio quanto em WORKGROUP, e caso não estejam habilitadas basta seguir esses mesmos passos para habilitar.